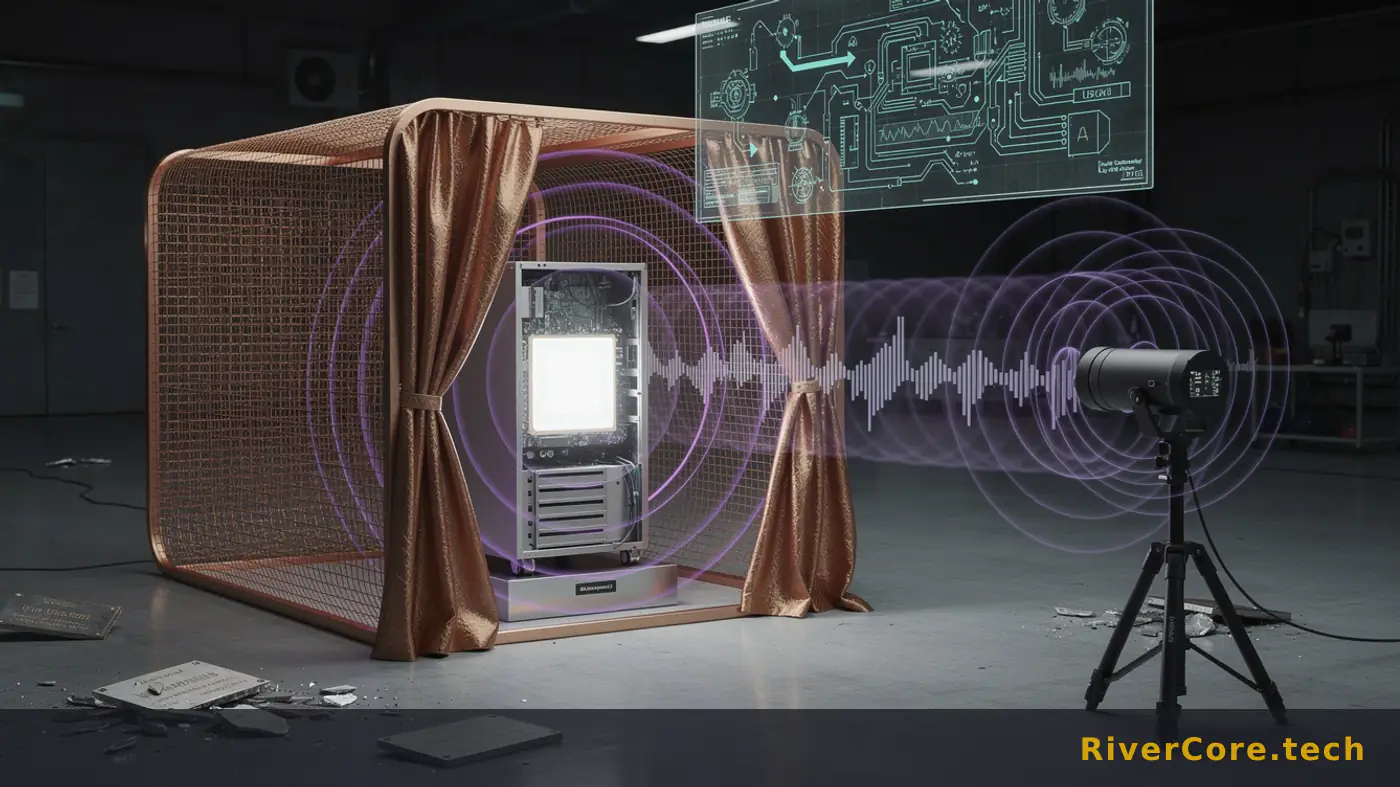

ODINI-Malware überwindet Faraday-Käfige durch magnetische CPU-Felder

Wer jemals ein abgeschirmtes Air-Gap-Rechenzentrum abgenommen hat, kennt den Raum: Kupfergeflecht in den Wänden, eine Aushängeliste für USB-Laufwerke und ein Sicherheitsarchitekt, der verspricht, das sei die letzte Linie, die niemand überquert. Ein Proof-of-Concept der Ben-Gurion-Universität hat dieses Versprechen soeben durchbrochen. Der Angriff heißt ODINI und behandelt die CPU selbst als Funksender.

Die Auswirkungen treffen zunächst Betreiber aus dem Militär-, Finanz- und kritischen Infrastrukturbereich. Alle anderen, die sensible Workloads hinter physischer Isolation betreiben, sollten ebenfalls aufmerksam sein.

Was ist passiert

Am 11. Mai 2026 veröffentlichten Forscher unter der Leitung von Mordechai Guri an der Ben-Gurion-Universität ODINI, eine Proof-of-Concept-Malware, die Daten von Air-Gap-Computern exfiltriert, die sich innerhalb von Faraday-Käfigen befinden. Wie CyberSecurityNews berichtete, moduliert die Technik die CPU-Auslastung, um niederfrequente Magnetfelder zu erzeugen, die sowohl durch Standard-Gehäusemetall als auch durch Faraday-Abschirmungen hindurchdringen.

Der Angriff setzt voraus, dass bereits ein erster Zugang besteht. Das Guri-Team nennt Supply-Chain-Angriffe oder kompromittierte USB-Laufwerke als realistische Einfallsvektoren. Sobald das Implantat läuft, benötigt es keine erhöhten Rechte. Es plant lediglich CPU-intensive Berechnungen in einem Muster, das Daten auf magnetische Emissionen kodiert.

Ein Empfänger, der sich innerhalb von 100 bis 150 Zentimetern vom kompromittierten Gerät befindet und einen dedizierten Magnetsensor verwendet, empfängt die Daten aus der Luft mit maximal 40 Bits pro Sekunde. Das klingt langsam, bis man bedenkt, dass ein 256-Bit-AES-Schlüssel in weniger als sieben Sekunden Sendezeit übertragen werden kann. Die Malware zielt genau auf diese Art von Nutzdaten ab: Passwörter, Authentifizierungstoken und Verschlüsselungsschlüssel.

Ein verwandter Angriff namens MAGNETO verwendet denselben CPU-Manipulationstrick, nutzt jedoch das Magnetometer eines infizierten Smartphones als Empfänger. Er funktioniert auf Entfernungen von bis zu 12,5 Zentimetern und überträgt 5 Bits pro Sekunde. Das Detail, das jeden Facility-Security-Verantwortlichen aufhorchen lassen sollte: MAGNETO funktioniert noch, wenn sich das Telefon im Flugzeugmodus befindet oder in einer Faraday-Tasche steckt.

Guri bestätigte, dass die Kodierung sowohl Amplitudenumtastung (ASK) als auch Frequenzumtastung (FSK) verwendet – klassische Funk-Modulationsverfahren, die an einen magnetischen Träger angepasst wurden. Herkömmliche Antivirensoftware und Laufzeitüberwachung erkennen es nicht, weil auf dem Host nichts Ungewöhnliches auffällt – abgesehen von der CPU-Last.

Technische Analyse

Die Physik dahinter macht dies gefährlich. Niederfrequente Magnetfelder haben eine extrem niedrige Impedanz. Sie verhalten sich nicht wie die HF-Emissionen, für deren Unterdrückung Kupfergeflecht und Faraday-Geometrie ausgelegt sind. Sie durchdringen Gehäusestahl und Käfigwände weitgehend unbeeinflusst. Das ist kein Fehler eines bestimmten Abschirmprodukts – es ist eine Eigenschaft des Frequenzbands.

Die Senderseite ist lediglich ein Scheduler. Die Malware startet enge Berechnungsschleifen auf ausgewählten Kernen und legt sie dann in einem Muster still, das Bits zuordnet. Dynamischer Leistungsverbrauch erzeugt schwankenden Strom durch das CPU-Gehäuse und Platinen-Leiterbahnen, und Stromschwankungen erzeugen Magnetfelder. Kein Treiber, kein Kernel-Modul, keine Administratorrechte. Ein User-Mode-Prozess ist ausreichend.

Die Kodierung verwendet ASK und FSK, weil diese Modulationsverfahren in einer verrauschten magnetischen Umgebung mit einfachen Empfängern überleben. ASK variiert die Signalamplitude zur Darstellung von Bits. FSK variiert die Frequenz. Beide können von einem kleinen Sensor und einem Laptop mit handelsüblichem DSP-Code dekodiert werden. Man braucht kein staatliches Labor, um ODINI-Datenverkehr zu empfangen – man braucht ein Magnetometer und Geduld.

Der Wert von 40 Bits pro Sekunde ist die Obergrenze, nicht die Untergrenze. Bei realen verdeckten Kanalangriffen, die ich erlebt habe, sinkt der tatsächliche Durchsatz, sobald man Fehlerkorrektur, Neuübertragungen und Motorgeräusche von HLK-Anlagen und benachbarter Hardware berücksichtigt. Selbst bei realistischen 10 bis 20 bps kann ein entschlossener Angreifer mit nächtlichem Zugang zu einem Empfangssensor Anmeldedaten und Schlüssel vor der Morgenschicht abziehen.

MAGNETO ist die unbequemere Variante für alle, die den Zutritt zu Einrichtungen verwalten. Ein Magnetometer ist in praktisch jedem Smartphone der letzten zehn Jahre verbaut. Der Flugzeugmodus deaktiviert Funkverbindungen. Er deaktiviert nicht den Kompass-Chip. Ein Telefon in einer Faraday-Tasche, das auf einem Schreibtisch neben einer Air-Gap-Workstation liegt, ist immer noch ein funktionierender Empfänger. Das zerstört das mentale Modell, auf dem die meisten sicheren Einrichtungen aufgebaut sind.

Mein Fazit: Der Air-Gap war nie ein Sicherheitsprimitive. Er war eine Annahme über den Aufwand des Angreifers. ODINI und MAGNETO haben diesen Aufwand soeben um eine Größenordnung reduziert.

Wer ist betroffen

Die genannten Betroffenen sind Betreiber aus dem Militär-, Finanz- und kritischen Infrastrukturbereich. Das ist die Schlagzeilenliste, und sie ist zutreffend. Aber der tatsächliche Betroffenenkreis ist größer.

Jeder iGaming-Betreiber, der einen HSM oder einen Offline-Key-Ceremony-Raum betreibt, ist betroffen. Cold-Storage-Signing für Krypto-Custodians findet genau in der Art von abgeschirmtem Raum statt, den ODINI angreifen soll. Zertifizierungsumgebungen für Kartensysteme, PCI-Schlüsselverwaltungsverfahren, Root-Signing-Events von Zertifizierungsstellen – all diese Vorgänge beruhen auf der Prämisse, dass ein Faraday-abgeschirmter Raum eine Einweg-Datendiode ist. Diese Prämisse ist nun nicht mehr gesichert.

Teams, mit denen ich im Zahlungsverkehr zusammengearbeitet habe, behandeln den Offline-Ceremony-Raum als Checklistenpunkt, der einmal im Jahr geprüft und ansonsten ignoriert wird. Die unbequeme Erkenntnis: Diese Prüfungen decken keine magnetischen Seitenkanäle ab, weil das Bedrohungsmodell bis letzte Woche diese nicht umfasste. Es ist zu erwarten, dass sich das im nächsten Prüfzyklus ändert. PCI SSC und ähnliche Gremien tendieren dazu, sich langsam zu bewegen, aber solche Forschungsergebnisse finden innerhalb von 12 bis 18 Monaten Eingang in Framework-Updates.

Krypto-Custodians haben eine schnellere Uhr. Ein 40-bps-Exfiltrationskanal gegen eine Signing-Maschine ist ein direkter Weg zur Extraktion von Seed-Phrasen oder privaten Schlüsseln. Wenn Ihre Custody-Architektur davon ausging, dass ein malware-infizierter Signing-Host aufgrund physischer Isolation nicht mit der Außenwelt kommunizieren kann, muss diese Annahme noch in diesem Quartal neu bewertet werden – nicht nächstes Jahr.

Verteidigungs- und Geheimdienststellen modellieren Abstrahlungssicherheit bereits durch TEMPEST und ähnliche Programme. Die Option der Mu-Metall-Abschirmung steht ihnen zur Verfügung. Für alle anderen beschreibt die Quelle Mu-Metall als unerschwinglich teuer und unpraktisch – was kommerziellen Sicherheitsteams bei der Preisrecherche bestätigt wird.

Die Hersteller-Reaktion, die man im Auge behalten sollte: HSM-Hersteller und sichere Workstation-OEMs. Erwarten Sie innerhalb eines Jahres Marketing-Schwenks hin zu „magnetisch abstrahlungsgehärteten" SKUs. Die meisten werden nur Show sein. Einige wenige werden es ernst meinen.

Maßnahmenplan für Sicherheitsteams

Diese Woche: vier konkrete Schritte.

Erstens: Aktualisieren Sie das Bedrohungsmodell für jeden Raum, den Sie derzeit als Air-Gap bezeichnen. Fügen Sie den magnetischen Seitenkanal als dokumentierten Angriffsvektor hinzu. Wenn sich das Bedrohungsmodelldokument nicht ändert, wird sich nichts anderes ändern.

Zweitens: Setzen Sie strikte physische Zonierung durch. Die Quelle nennt dies als die zuverlässigste Schutzmaßnahme, und das deckt sich mit der betrieblichen Realität. Verbieten Sie persönliche Elektronik in der unmittelbaren Nähe von Air-Gap-Systemen. Nicht „Telefone in der Tasche erlaubt, wenn im Flugzeugmodus." Verboten. Das MAGNETO-Ergebnis hebt die Flugzeugmodus-Ausnahme auf.

Drittens: Bewerten Sie aktives Jamming. Hardwarebasierte kommerzielle Magnetfeldgeneratoren, die Gegenstörungen erzeugen, sind eine im Disclosure genannte Schutzoption. Sie sind teuer, aber deutlich günstiger als Mu-Metall-Abschirmung. Softwarebasiertes Jamming, das zufällige CPU-Workloads plant, um jedes verdeckte Signal zu korrumpieren, ist die kostengünstige Option. Es wird die Leistung beeinträchtigen – was ein fairer Kompromiss für einen Signing-Host ist, der zweimal im Quartal Verfahren durchführt.

Viertens: Verschärfen Sie die initialen Infektionsvektoren. ODINI setzt voraus, dass jemand Code auf den Air-Gap-Host gebracht hat. Das bedeutet, dass USB-Hygiene und Supply-Chain-Kontrollen nach wie vor Ihre erste Verteidigungslinie sind. Gleichen Sie Ihre Software-Bill-of-Materials mit aktuellen Supply-Chain-Vorfällen in der CVE-Datenbank ab und ordnen Sie Ihre Erkennungsabdeckung den relevanten Exfiltrationstechniken in MITRE ATT&CK zu. Wenn Ihr USB-Onboarding-Prozess noch auf einem Einzelstation-Scan beruht, beheben Sie das, bevor Sie sich um Magnetfelder sorgen.

Eine klare Linie für die Sicherheitsarchitekten, die dies lesen: Wenn Ihre Isolationsstrategie auf einer Eigenschaft des Universums beruht, die Sie nicht benennen können, haben Sie keine Isolationsstrategie.

Wichtigste Erkenntnisse

- ODINI exfiltriert Daten von Faraday-gesicherten Air-Gap-Computern mit bis zu 40 Bits pro Sekunde mithilfe von CPU-erzeugten Magnetfeldern – ohne Administratorrechte.

- Die MAGNETO-Variante nutzt das Magnetometer eines Smartphones als Empfänger auf 12,5 cm Entfernung und funktioniert selbst dann, wenn das Telefon im Flugzeugmodus ist oder sich in einer Faraday-Tasche befindet.

- Herkömmliche Faraday-Käfige blockieren keine niederfrequenten Magnetübertragungen, und Mu-Metall-Abschirmung ist für die meisten kommerziellen Einsätze zu teuer.

- Krypto-Custody, PCI-Key-Ceremonies und Signing-Räume von Zertifizierungsstellen sind alle betroffen – nicht nur Militär- und Regierungseinrichtungen.

- Strikte physische Zonierung, die externe Elektronik in der Nähe von Air-Gap-Systemen verbietet, bleibt die zuverlässigste Schutzmaßnahme, mit aktivem magnetischem Jamming als sekundärer Kontrolle.

Häufig gestellte Fragen

F: Wie umgeht ODINI einen Faraday-Käfig, wenn dieser genau dafür ausgelegt ist, solche Angriffe zu verhindern?

Faraday-Käfige sind darauf ausgelegt, hochfrequente elektromagnetische Strahlung zu blockieren – die Art, die bei Funk und Wi-Fi verwendet wird. ODINI arbeitet im niederfrequenten Magnetband, wo Signale eine extrem niedrige Impedanz haben und Standard-Gehäusemetall sowie Faraday-Abschirmungen weitgehend ungehindert passieren. Die Blockierung erfordert ferromagnetische Materialien wie Mu-Metall, das die Forscher als unerschwinglich teuer beschreiben.

F: Wird ODINI bereits bei realen Angriffen eingesetzt?

ODINI ist ein Proof-of-Concept, der von akademischen Forschern der Ben-Gurion-Universität veröffentlicht wurde – keine Malware-Familie, die zum Zeitpunkt der Veröffentlichung in freier Wildbahn beobachtet wurde. Allerdings hat die Proof-of-Concept-Arbeit dieses Teams zu verdeckten Kanälen historisch reales Handwerk beeinflusst, und die Technik erfordert keine exotische Hardware auf der Empfängerseite. Behandeln Sie es als glaubwürdige kurzfristige Bedrohung für hochwertige Ziele.

F: Was ist die einzeln wirksamste Schutzmaßnahme, wenn Mu-Metall-Abschirmung keine Option ist?

Strikte physische Zonenrichtlinien, die alle externen elektronischen Geräte aus dem unmittelbaren Bereich rund um Air-Gap-Computer verbannen. Die Quelle identifiziert dies als die zuverlässigste Schutzmaßnahme. Kombinieren Sie dies mit aktivem hardwarebasiertem magnetischem Jamming für hochwertige Räume, und verschärfen Sie USB- und Supply-Chain-Kontrollen, um die Erstinfektion zu verhindern, auf die ODINI angewiesen ist.

ShinyHunters greift Canvas an: 9.000 Universitäten, 275 Millionen Datensätze

ShinyHunters beansprucht 275 Millionen Datensätze aus 9.000 Universitäten über einen einzigen Canvas-Lehreraccount. Die Reichweite des Angriffs ist die eigentliche Geschichte.

Die Rechnung für Non-Human Identity kommt: Cisco und ServiceNow setzen auf maschinelle Authentifizierung

Cisco kauft Astrix, ServiceNow liefert Autonomous Security & Risk, XBOW schließt 155 Mio. $ ab. Die Rechnung für Non-Human Identity landet dieses Quartal bei den CFOs.

Dirty Frag Zero-Day: Root-Zugriff auf allen wichtigen Linux-Distributionen

Ein neun Jahre alter Bug in der Kernel-Crypto-Schnittstelle ist zum Ein-Befehl-Root-Exploit geworden. Kein Patch, kein CVE zunächst – und das Embargo längst gebrochen.