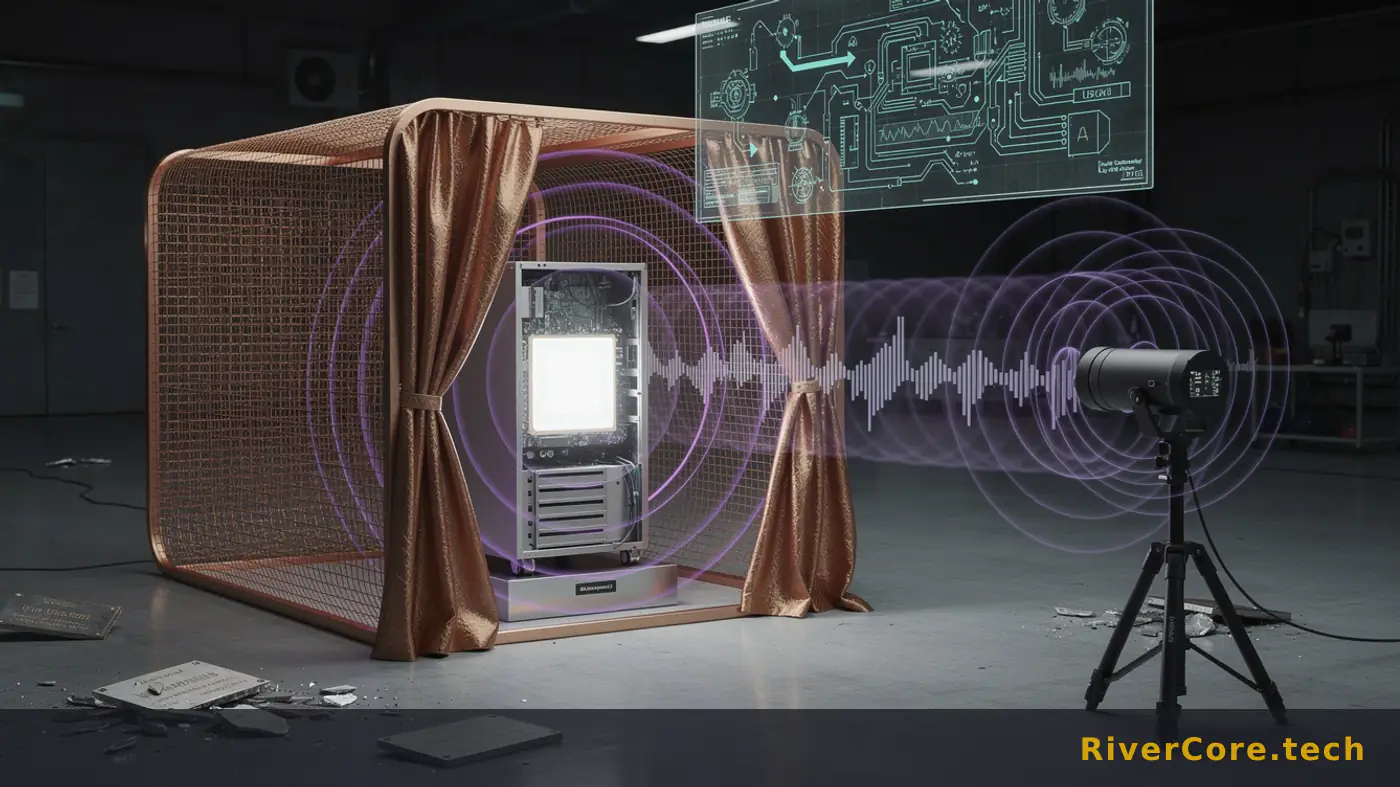

Вредонос ODINI преодолевает клетки Фарадея через магнитные поля процессора

Каждый, кто когда-либо согласовывал строительство изолированного хранилища с воздушным зазором, знает эту картину: медная сетка в стенах, журнал выдачи USB-носителей и архитектор безопасности, уверяющий, что это последний рубеж, который никто не преодолеет. Исследование из Университета Бен-Гуриона только что пробило брешь в этом обещании. Атака называется ODINI, и она использует сам процессор как радиопередатчик.

Последствия в первую очередь затрагивают военных, финансовых операторов и организации критической инфраструктуры. Все остальные, кто обрабатывает чувствительные данные за физической изоляцией, тоже должны быть начеку.

Что произошло

11 мая 2026 года исследователи под руководством Мордехая Гури из Университета Бен-Гуриона раскрыли ODINI — экспериментальный вредонос, который извлекает данные с компьютеров с воздушным зазором, находящихся внутри клеток Фарадея. Как сообщил CyberSecurityNews, техника модулирует нагрузку CPU для генерации низкочастотных магнитных полей, которые беспрепятственно проходят сквозь стандартный металлический корпус и экранирование Фарадея.

Атака предполагает наличие первоначального плацдарма. Команда Гури указывает на атаки на цепочку поставок или скомпрометированные USB-носители как реалистичные векторы проникновения. Как только имплант запущен, ему не нужны повышенные привилегии. Он просто планирует вычислительно интенсивные операции в паттерне, кодирующем данные в магнитное излучение.

Приёмник, размещённый в пределах 100–150 сантиметров от скомпрометированной машины и оснащённый специализированным магнитным датчиком, считывает данные из воздуха со скоростью до 40 бит в секунду. Это звучит медленно — до тех пор, пока не вспомнишь, что 256-битный ключ AES укладывается менее чем в семь секунд передачи. Вредонос нацелен именно на такие полезные нагрузки: пароли, токены аутентификации, ключи шифрования.

Родственная атака MAGNETO использует тот же приём с манипуляцией CPU, но превращает магнетометр заражённого смартфона в приёмник. Она работает на расстоянии до 12,5 сантиметра и передаёт 5 бит в секунду. Деталь, которая должна встревожить каждого ответственного за физическую безопасность объекта: MAGNETO продолжает работать, когда телефон находится в режиме полёта или внутри сумки Фарадея.

Гури подтвердил, что кодирование использует как амплитудную манипуляцию (ASK), так и частотную манипуляцию (FSK) — классические схемы радиомодуляции, адаптированные к магнитному носителю. Обычные антивирусы и средства мониторинга времени выполнения не обнаруживают этого, потому что на хосте ничего необычного не происходит, кроме нагрузки на CPU.

Техническое устройство

Физика здесь и делает эту атаку опасной. Низкочастотные магнитные поля имеют крайне низкий импеданс. Они ведут себя иначе, чем радиочастотное излучение, для подавления которого предназначены медная сетка и геометрия клетки Фарадея. Они проходят сквозь стальной корпус и стенки клетки практически беспрепятственно. Это не дефект какого-либо конкретного экранирующего продукта. Это свойство данного частотного диапазона.

Сторона передатчика — просто планировщик. Вредонос запускает плотные вычислительные циклы на выбранных ядрах, затем переводит их в режим ожидания, формируя паттерн, соответствующий битам. Динамическое потребление мощности создаёт колебания тока через корпус CPU и дорожки платы, а колебания тока порождают магнитные поля. Никакого драйвера, никакого модуля ядра, никаких прав администратора. Достаточно процесса в пользовательском режиме.

Кодирование использует ASK и FSK, поскольку именно эти схемы модуляции выживают в зашумлённой магнитной среде при использовании дешёвых приёмников. ASK варьирует амплитуду сигнала для представления битов, FSK варьирует частоту. Оба метода могут быть декодированы небольшим датчиком и ноутбуком с готовым DSP-кодом. Для приёма трафика ODINI не нужна государственная лаборатория — нужны магнетометр и терпение.

Показатель 40 бит в секунду — это потолок, а не пол. В реальных инцидентах с использованием скрытых каналов, с которыми мне приходилось сталкиваться, реальная пропускная способность падает, если учитывать исправление ошибок, повторные передачи и шум от вентиляционного оборудования и соседних устройств. Даже при реалистичных 10–20 бит/с решительный оператор с ночным доступом к принимающему датчику успеет вытащить учётные данные и ключи до начала утренней смены.

MAGNETO — более неудобный вариант для тех, кто управляет физическим доступом к объектам. Магнетометр встроен практически в каждый смартфон, выпущенный за последнее десятилетие. Режим полёта отключает радиомодули. Но он не отключает чип компаса. Телефон в сумке Фарадея, лежащий на столе рядом с рабочей станцией с воздушным зазором, по-прежнему является работающим приёмником. Это разрушает ментальную модель, на которой строится большинство защищённых объектов.

Моё мнение: воздушный зазор никогда не был примитивом безопасности. Это было допущение об усилиях противника. ODINI и MAGNETO только что снизили эти усилия на порядок.

Кто пострадает

Названные в зоне риска — военные, финансовые операторы и организации критической инфраструктуры. Это заголовочный список, и он точен. Но реальный радиус поражения шире.

Любой оператор iGaming, располагающий HSM или комнатой для офлайн-церемоний с ключами, попадает в зону риска. Подписание транзакций в холодном хранилище для криптовалютных кастодианов происходит именно в такого рода экранированных комнатах, против которых и разработан ODINI. Среды сертификации карточных платёжных систем, церемонии управления ключами PCI, события подписания корневыми ключами центров сертификации — все они основываются на предпосылке, что экранированная по Фарадею комната является однонаправленным диодом данных. Эта предпосылка теперь условна.

Команды, с которыми я работал в сфере платёжных систем, относятся к офлайн-церемониальной комнате как к пункту чеклиста, проверяемому раз в год и в остальное время игнорируемому. Неудобный вывод: эти аудиты не охватывают магнитные побочные каналы, потому что до прошлой недели они не входили в модель угроз. Ожидайте, что это изменится в следующем цикле аудита. PCI SSC и аналогичные организации, как правило, движутся медленно, но подобные исследования попадают в обновления стандартов в течение 12–18 месяцев.

У криптовалютных кастодианов часы идут быстрее. Канал эксфильтрации 40 бит/с против подписывающей машины — прямой путь к извлечению сид-фразы или приватного ключа. Если ваша архитектура хранения предполагала, что заражённый вредоносом хост для подписания не может общаться с внешним миром из-за физической изоляции, это допущение нужно пересмотреть в этом квартале, а не в следующем году.

Операторы в сфере обороны и разведки уже моделируют безопасность излучений через TEMPEST и аналогичные программы. Для них существует возможность экранирования из пермаллоя (mu-metal). Для всех остальных источник описывает этот вариант как чрезмерно дорогостоящий и непрактичный, что соответствует тому, что обнаружат коммерческие группы безопасности при уточнении стоимости.

За реакцией вендоров стоит понаблюдать: производители HSM и OEM-поставщики защищённых рабочих станций. Ожидайте маркетингового разворота в сторону SKU с пометкой «защищено от магнитного излучения» в течение года. Большинство окажется театральным жестом. Некоторые будут реальными.

План действий для команд безопасности

На эту неделю — четыре конкретных шага.

Первое: обновите модель угроз для любой комнаты, которую вы сейчас называете изолированной с воздушным зазором. Добавьте магнитный побочный канал как задокументированный вектор. Если документ с моделью угроз не изменится, ничто другое тоже не изменится.

Второе: обеспечьте строгое физическое зонирование. Источник называет это наиболее надёжной защитной мерой, и это соответствует операционной реальности. Запретите личную электронику в непосредственной близости от систем с воздушным зазором. Не «телефоны в карманах разрешены, если в режиме полёта». Запрещены. Результат MAGNETO аннулирует исключение для режима полёта.

Третье: оцените активное подавление помех. Аппаратные коммерческие генераторы магнитного поля, создающие контрпомехи, — это защитная опция, упомянутая в раскрытии. Они дорогостоящи, но значительно дешевле экранирования из пермаллоя. Программное подавление помех — планирование случайных нагрузок CPU для разрушения любого скрытого сигнала — является бюджетным вариантом. Оно снизит производительность, что является приемлемым компромиссом для хоста подписания, выполняющего церемонии дважды в квартал.

Четвёртое: ужесточите контроль начальных векторов заражения. ODINI предполагает, что кто-то уже поместил код на хост с воздушным зазором. Это означает, что гигиена USB-носителей и контроль цепочки поставок по-прежнему являются вашей первой линией защиты. Сверьте ваш реестр программного обеспечения с последними инцидентами в цепочке поставок в базе данных CVE и сопоставьте охват обнаружения с соответствующими техниками эксфильтрации в MITRE ATT&CK. Если ваш процесс подключения USB-носителей по-прежнему основан на сканировании на одной станции, исправьте это, прежде чем беспокоиться о магнитных полях.

Чёткий тезис для архитекторов безопасности, читающих это: если ваша стратегия изоляции зависит от свойства физического мира, которое вы не можете назвать, у вас нет стратегии изоляции.

Ключевые выводы

- ODINI извлекает данные с компьютеров с воздушным зазором внутри клеток Фарадея со скоростью до 40 бит в секунду, используя магнитные поля, генерируемые CPU, без необходимости в правах администратора.

- Вариант MAGNETO использует магнетометр смартфона в качестве приёмника на расстоянии 12,5 см и работает даже тогда, когда телефон находится в режиме полёта или внутри сумки Фарадея.

- Обычные клетки Фарадея не блокируют низкочастотные магнитные передачи, а экранирование из пермаллоя слишком дорогостоящее для большинства коммерческих развёртываний.

- Криптовалютные хранилища, церемонии ключей PCI и комнаты подписания корневыми ключами центров сертификации — все они находятся в зоне риска, а не только военные и государственные объекты.

- Строгое физическое зонирование с запретом внешней электроники вблизи систем с воздушным зазором остаётся наиболее надёжной защитой; активное магнитное подавление помех — дополнительный контроль.

Часто задаваемые вопросы

В: Как ODINI обходит клетку Фарадея, если именно для этого она и предназначена?

Клетки Фарадея предназначены для блокировки высокочастотного электромагнитного излучения — того вида, который используется в радио и Wi-Fi. ODINI работает в низкочастотном магнитном диапазоне, где сигналы имеют крайне низкий импеданс и проходят сквозь стандартный металлический корпус и экранирование Фарадея практически беспрепятственно. Для блокировки необходимы ферромагнитные материалы, такие как пермаллой, которые исследователи описывают как чрезмерно дорогостоящие.

В: Используется ли ODINI в реальных атаках сегодня?

ODINI — это экспериментальный прототип, раскрытый академическими исследователями из Университета Бен-Гуриона, а не семейство вредоносных программ, зафиксированных в дикой природе на момент раскрытия. При этом экспериментальные разработки в области скрытых каналов этой команды исторически находили отражение в реальных методах атак, а техника не требует экзотического оборудования на стороне приёмника. Рассматривайте её как достоверную краткосрочную угрозу для высокоценных целей.

В: Какая наиболее эффективная защита, если экранирование из пермаллоя недоступно?

Строгие политики физического зонирования, запрещающие все внешние электронные устройства в непосредственной близости от компьютеров с воздушным зазором. Источник называет это наиболее надёжной защитной мерой. Дополните её активным аппаратным магнитным подавлением помех для комнат с высокой ценностью и ужесточите контроль USB-носителей и цепочки поставок, чтобы предотвратить первоначальное заражение, от которого зависит ODINI.

ShinyHunters атакует Canvas: 9 000 университетов, 275 миллионов записей

ShinyHunters заявляют о компрометации 275 миллионов записей из 9 000 университетов через один аккаунт преподавателя Canvas. Масштаб взлома — главная история, а не требование выкупа.

Счёт по идентификации предъявлен: Cisco и ServiceNow делают ставку на аутентификацию нечеловеческих субъектов

Cisco покупает Astrix, ServiceNow выпускает Autonomous Security & Risk, XBOW закрывает раунд на $155M. Счёт по нечеловеческим идентификаторам предъявлен CFO уже в этом квартале.

Dirty Frag Zero-Day даёт root-доступ на всех основных дистрибутивах Linux

Девятилетняя ошибка в криптоинтерфейсе ядра Linux стала однокомандным root-эксплойтом. Патчей нет, CVE поначалу не было, а эмбарго уже нарушено.