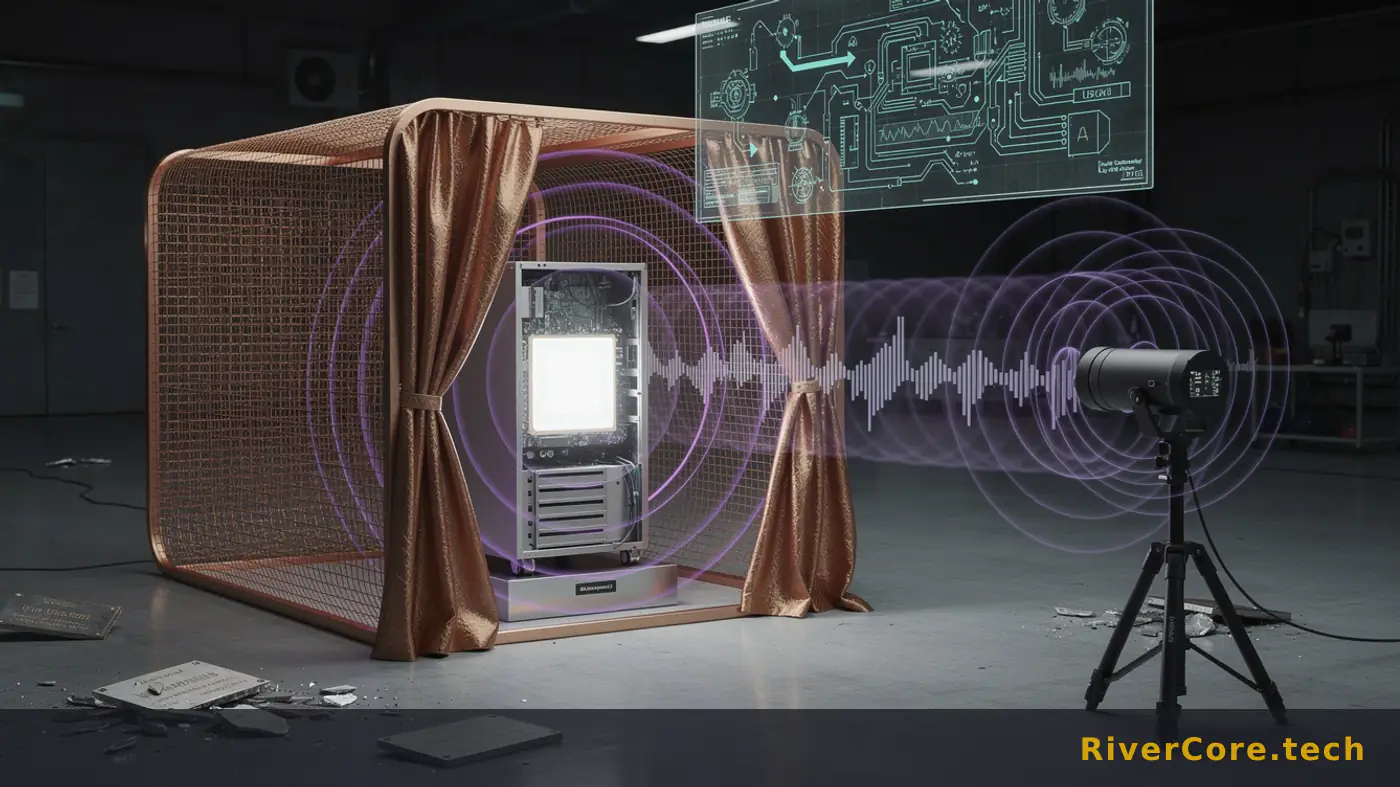

Шкідливе ПЗ ODINI Долає Клітки Фарадея через Магнітні Поля ЦП

Кожен, хто коли-небудь затверджував проєкт ізольованого сховища, знає цю кімнату: мідна сітка в стінах, журнал реєстрації USB-накопичувачів і архітектор безпеки, який обіцяє, що це остання лінія, яку ніхто не подолає. Proof-of-concept від університету Бен-Гуріон щойно пробив діру в цій обіцянці. Атака називається ODINI, і вона використовує сам ЦП як радіопередавач.

Наслідки насамперед торкаються військових, фінансових операторів і операторів критичної інфраструктури. Усі інші, хто обробляє чутливі навантаження за фізичною ізоляцією, також повинні звернути на це увагу.

Що Сталося

11 травня 2026 року дослідники на чолі з Мордехаєм Гурі в університеті Бен-Гуріон розкрили ODINI — proof-of-concept шкідливе програмне забезпечення, яке викрадає дані з ізольованих комп'ютерів, що перебувають усередині кліток Фарадея. Як повідомляло CyberSecurityNews, техніка модулює навантаження ЦП для генерації низькочастотних магнітних полів, які наскрізь проходять як стандартний метал корпусу, так і екранування клітки Фарадея.

Атака передбачає, що первинний плацдарм вже існує. Команда Гурі вказує на атаки на ланцюг постачання або скомпрометовані USB-накопичувачі як реалістичні вектори проникнення. Після запуску імплант не потребує підвищених привілеїв. Він просто планує ресурсомісткі обчислення у патерні, який кодує дані на магнітні випромінювання.

Приймач, розміщений на відстані від 100 до 150 сантиметрів від скомпрометованої машини з використанням спеціального магнітного датчика, знімає дані з повітря зі швидкістю до 40 біт на секунду. Це звучить повільно, поки не згадаєш, що 256-бітний ключ AES вміщується менш ніж у семи секундах часу трансляції. Шкідливе ПЗ націлене саме на такі корисні навантаження: паролі, токени автентифікації, ключі шифрування.

Споріднена атака MAGNETO використовує той самий трюк з маніпуляцією ЦП, але перетворює магнітометр зараженого смартфона на приймач. Вона працює на відстанях до 12,5 сантиметра і передає 5 біт на секунду. Деталь, від якої кожен керівник безпеки об'єкта повинен нервово здригнутися: MAGNETO продовжує працювати, коли телефон перебуває в режимі польоту або всередині сумки Фарадея.

Гурі підтвердив, що кодування використовує як амплітудну маніпуляцію (ASK), так і частотну маніпуляцію (FSK) — класичні схеми радіомодуляції, адаптовані до магнітного носія. Звичайні антивіруси та моніторинг під час виконання не виявляють цього, оскільки на хості нічого не виглядає незвичним, окрім навантаження ЦП.

Технічна Анатомія

Саме фізика робить це небезпечним. Низькочастотні магнітні поля мають надзвичайно низький імпеданс. Вони не поводяться як радіочастотні випромінювання, які мідна сітка і геометрія клітки Фарадея призначені пригнічувати. Вони проходять крізь корпусну сталь і стінки кліток практично без перешкод. Це не недолік якогось конкретного продукту для екранування. Це властивість частотного діапазону.

Сторона передавача — це лише планувальник. Шкідливе ПЗ запускає щільні обчислювальні цикли на вибраних ядрах, потім переводить їх у режим очікування — у патерні, що відповідає бітам. Динамічне споживання живлення призводить до коливань струму через корпус ЦП і доріжки плати, а коливання струму генерують магнітні поля. Жодного драйвера, жодного модуля ядра, жодних прав адміністратора. Достатньо процесу в режимі користувача.

Кодування використовує ASK і FSK, оскільки це схеми модуляції, які витримують зашумлене магнітне середовище з недорогими приймачами. ASK змінює амплітуду сигналу для представлення бітів. FSK змінює частоту. Обидві схеми можуть декодуватися невеликим датчиком і ноутбуком із загальнодоступним DSP-кодом. Щоб приймати трафік ODINI, вам не потрібна лабораторія державного рівня — потрібні магнітометр і терпіння.

Показник 40 біт на секунду — це стеля, а не підлога. У реальних інцидентах із прихованими каналами, які я спостерігав, реальна пропускна здатність падає, якщо врахувати виправлення помилок, повторні передачі та шум двигунів систем вентиляції та сусіднього обладнання. Навіть при реалістичних 10–20 bps рішучий оператор із нічним доступом до приймального датчика може зняти облікові дані та ключі до приходу ранкової зміни.

MAGNETO — більш неприємний варіант для тих, хто керує доступом до об'єктів. Магнітометр вбудований практично в кожен смартфон, випущений за останнє десятиліття. Режим польоту вимикає радіоінтерфейси. Він не вимикає чіп компаса. Телефон у сумці Фарадея, що лежить на столі поряд з ізольованою робочою станцією, залишається робочим приймачем. Це руйнує ментальну модель, на якій працює більшість захищених об'єктів.

Мій висновок: air-gap ніколи не був примітивом безпеки. Це було припущення про зусилля зловмисника. ODINI і MAGNETO щойно знизили ці зусилля на порядок.

Хто Постраждає

Названа зона ризику — військові, фінансові оператори та оператори критичної інфраструктури. Це головний список, і він точний. Але реальний радіус ураження ширший.

Будь-який iGaming-оператор, що використовує HSM або кімнату для офлайн-церемонії ключів, потрапляє в зону ризику. Підписування холодного сховища для криптовалютних кастодіанів відбувається саме в такому типі захищених кімнат, для атак на які призначений ODINI. Середовища сертифікації карткових схем, церемонії управління ключами PCI, події підписування кореневих сертифікатів центрів сертифікації — всі вони спираються на передумову, що кімната з екрануванням Фарадея є одностороннім діодом даних. Ця передумова тепер стала умовною.

Команди, з якими я працював у платіжній сфері, ставляться до офлайн-церемоніальної кімнати як до пункту контрольного списку, що перевіряється раз на рік і в іншому разі ігнорується. Неприємний висновок: ці аудити не охоплюють магнітні побічні канали, оскільки до минулого тижня модель загроз їх не включала. Очікуйте, що це зміниться в наступному циклі аудиту. PCI SSC та подібні органи, як правило, рухаються повільно, але такі дослідження потрапляють в оновлення фреймворків протягом 12–18 місяців.

Криптовалютні кастодіани мають швидший відлік. Канал витоку на 40 bps проти підписувальної машини — це прямий шлях до видобутку seed-фрази або приватного ключа. Якщо ваша архітектура кастодіального зберігання передбачала, що заражений шкідливим ПЗ хост для підписування не може зв'язатися із зовнішнім світом через фізичну ізоляцію, це припущення потребує переосмислення цього кварталу, а не наступного року.

Оборонні та розвідувальні оператори вже моделюють безпеку від випромінювань через TEMPEST та подібні програми. Для них існує варіант екранування з мю-металу. Для всіх інших джерело описує мю-метал як надмірно дорогий і непрактичний, що відповідає тому, що знайдуть комерційні команди безпеки при його оцінці вартості.

Реакція постачальників, за якою варто стежити: виробники HSM і OEM-виробники захищених робочих станцій. Очікуйте маркетингових переорієнтацій на SKU з позначкою «захищений від магнітного випромінювання» протягом року. Більшість буде театральними. Кілька — справжніми.

Інструкція для Команд Безпеки

Цього тижня — чотири конкретні кроки.

По-перше, оновіть модель загроз для будь-якої кімнати, яку ви зараз називаєте ізольованою (air-gapped). Додайте магнітний побічний канал як задокументований вектор. Якщо документ моделі загроз не зміниться, не зміниться й нічого іншого.

По-друге, введіть суворе фізичне зонування. Джерело називає це найнадійнішим захисним заходом, і це відповідає операційній реальності. Забороніть особисту електроніку поблизу ізольованих систем. Не «телефони в кишенях дозволені в режимі польоту». Заборонені. Результат MAGNETO скасовує виняток для режиму польоту.

По-третє, оцініть активне глушіння. Апаратні комерційні генератори магнітного поля, що створюють контрзавади, — це захисний варіант, зазначений у розкритті. Вони дорогі, але значно дешевші за екранування з мю-металу. Програмне глушіння, яке планує випадкові навантаження ЦП для пошкодження будь-якого прихованого сигналу, — це бюджетний варіант. Воно знизить продуктивність, що є справедливим компромісом для підписувального хоста, який виконує церемонії двічі на квартал.

По-четверте, посильте контроль початкових векторів зараження. ODINI передбачає, що хтось потрапив з кодом на ізольований хост. Це означає, що гігієна USB і контроль ланцюга постачання залишаються вашою першою лінією. Перевірте перелік програмного забезпечення (software bill of materials) щодо останніх інцидентів у ланцюгу постачання в базі даних CVE, і зіставте охоплення виявлення з відповідними техніками викрадання даних у MITRE ATT&CK. Якщо ваш процес підключення USB досі спирається на сканування з одної станції, виправте це, перш ніж турбуватися про магнітні поля.

Чітка теза для архітекторів безпеки, які читають це: якщо ваша стратегія ізоляції залежить від властивості всесвіту, яку ви не можете назвати, у вас немає стратегії ізоляції.

Ключові Висновки

- ODINI викрадає дані з ізольованих комп'ютерів у клітках Фарадея зі швидкістю до 40 біт на секунду за допомогою магнітних полів, згенерованих ЦП, не потребуючи прав адміністратора.

- Варіант MAGNETO використовує магнітометр смартфона як приймач на відстані 12,5 см і працює навіть у режимі польоту або всередині сумки Фарадея.

- Звичайні клітки Фарадея не блокують низькочастотні магнітні передачі, а екранування з мю-металу надто дороге для більшості комерційних розгортань.

- Криптовалютне зберігання, церемонії ключів PCI та кімнати підписування центрів сертифікації — всі вони в зоні ризику, а не лише військові та урядові об'єкти.

- Суворе фізичне зонування із забороною зовнішньої електроніки поблизу ізольованих систем залишається найнадійнішим захистом, а активне магнітне глушіння — додатковим контролем.

Часті Запитання

Q: Як ODINI обходить клітку Фарадея, якщо саме для цього вона і призначена?

Клітки Фарадея призначені для блокування електромагнітного випромінювання вищих частот — того, що використовується в радіо та Wi-Fi. ODINI працює в низькочастотному магнітному діапазоні, де сигнали мають надзвичайно низький імпеданс і проходять крізь стандартний метал корпусу та екранування Фарадея практично без перешкод. Для блокування потрібні феромагнітні матеріали, як-от мю-метал, який дослідники описують як надмірно дорогий.

Q: Чи використовується ODINI в реальних атаках сьогодні?

ODINI є proof-of-concept, розкритим академічними дослідниками університету Бен-Гуріон, а не сімейством шкідливого ПЗ, яке спостерігалось у дикій природі на момент розкриття. Проте proof-of-concept роботи цієї команди щодо прихованих каналів історично впливали на реальне ремесло, а техніка не потребує екзотичного обладнання на стороні приймача. Ставтесь до цього як до реальної короткострокової загрози для високоцінних цілей.

Q: Який найефективніший захист, якщо екранування з мю-металу недоступне?

Суворі правила фізичного зонування, які забороняють будь-які зовнішні електронні пристрої поблизу ізольованих комп'ютерів. Джерело визначає це як найнадійніший захисний захід. Поєднайте його з активним апаратним магнітним глушінням для кімнат із високоцінними активами та посильте контроль USB і ланцюга постачання, щоб запобігти початковому зараженню, від якого залежить ODINI.

ShinyHunters атакує Canvas: 9 000 університетів, 275 мільйонів записів

ShinyHunters стверджує про 275 мільйонів скомпрометованих записів з 9 000 університетів через один акаунт викладача Canvas. Масштаб атаки важливіший за саму вимогу викупу.

Рахунок за ідентифікацію пред'явлено: Cisco та ServiceNow роблять ставку на автентифікацію без участі людини

Cisco купує Astrix, ServiceNow випускає Autonomous Security & Risk, XBOW закриває раунд на $155M. Рахунок за нелюдські ідентичності вже потрапив на стіл до CFO цього кварталу.

Dirty Frag Zero-Day дає root на всіх основних дистрибутивах Linux

Дев'ятирічна помилка у криптоінтерфейсі ядра Linux стала однокомандним root-експлойтом. Без патчів, без CVE спочатку, і ембарго вже розвалилось.